【図表】

TPMの詳細は、デバイスセキュリティ画面の「セキュリティ プロセッサの詳細」から確認することができる

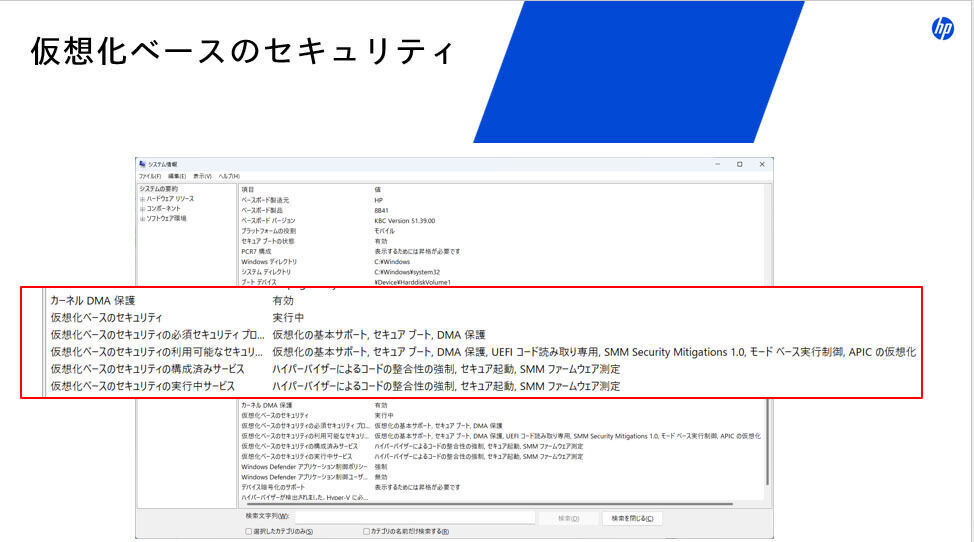

仮想化ベースのセキュリティは「システム情報」の画面から確認できる

出典: https://news.mynavi.jp/techplus/article/device_security-4/

【概要】

■TPM

| 項目 |

内容 |

|---|---|

| ディスクリートTPM | 物理的に独立したハードウェアチップとして実装されたTPM |

| ファームウェアTPM(fTPM) | CPUのファームウェアに統合されたTPM |

| 統合TPM(Integrated TPM:iTPM) | CPUのSOC(システムオンチップ)に直接組み込まれている形で実装されたTPM |

■VBS (仮想化ベースのセキュリティ)

| 項目 |

内容 |

|---|---|

| メモリ保護 | 通常のオペレーティングシステムのメモリ空間とは別に、仮想化された保護領域を作成 |

| クレデンシャルガード | ユーザーのログイン情報や認証トークンを保護 |

| コードインテグリティ | システム上で実行されるコードが信頼できるソースのものであることを確認 |

| ハイパーバイザー保護 | システムの重要なプロセスを外部の脅威から保護 |

【要約】

Windows 11の後編では、TPM(Trusted Platform Module)による暗号キー保護や起動整合性確認、そして仮想化ベースのセキュリティ(VBS)を通じたメモリ隔離やクレデンシャルガードなどの高度な防御機能が解説されています。企業導入時にはBIOS設定の保護や仮想化有効化が重要とされています。

【ニュース】

◆Windows 11で強化されたセキュリティ機能 — 後編:TPMと仮想化ベースのセキュリティ (マイナビニュース, 2025/06/10 11:00)

https://news.mynavi.jp/techplus/article/device_security-4/